Overboard Index

Recently bumped threads from multiple boards (Catalog View)

Customise

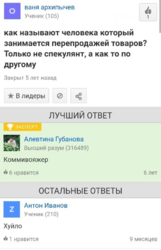

Thread from /b/

тред для разных радостных и долгожданных новостей вроде: подняли цены на ЖКХ, освящение опасных участков дороги, проблемы на местах с отоплением

Председатель Совета Федерации Валентина Матвиенко во вторник поручила отраслевому комитету к маю сделать программу возрождения лифтовой отрасли "Очень активно отреагировал вице-премьер (Марат – ИФ) Хуснуллин (…). Сказал, что поручение Совета Федерации будет выполнено. К концу апреля-в начале мая они представят дорожную карту по лифтовому хозяйству. (…) Надо восстановить все наши заводы и загрузить их максимально и заканчивать заниматься дурью с этими конкурсами. Это же не конкурс на булавки, это серьезное оборудование. Завод должен иметь устойчивый заказ на пять лет, как минимум. (…) Мы должны в мае затвердить (…) такую программу (возрождения лифтовой отрасли – ИФ)", — сказала Матвиенко в ходе "Открытого диалога" с гендиректором ДОМ.РФ Виталием Мутко. Уточняется, что на сегодняшний день в России в многоквартирных домах эксплуатируются более 80 тыс. лифтов с истекшим сроком службы, которые подлежат обязательной замене не позднее 15 февраля 2025 года. ДОМ.РФ совместно с Минпромторгом России, Минстроем России прорабатывают системные механизмы поддержки, чтобы решить проблему замены лифтов. Ранее замглавы Минстроя Александр Ломакин сообщал, что дорожная карта, которая позволит закупать лифты непосредственно у производителей, может быть согласована до конца 2023 года. "Мы вместе с министерством промышленности (и торговли — ИФ) разработали дорожную карту, (…) которая позволит перейти на прямые закупки у производителей, которая позволит наладить систему контроля от производства до эксплуатации и до замены лифтов через какой-то определенный срок. (…) Я думаю, что до конца года она будет согласована", — сказал Ломакин на совещании "Проблемы импортозамещения и наращивание промышленного производства лифтов". По его словам, сегодня в России уже достаточно действующих механизмов, которые позволяют проводить закупки непосредственно у производителей. Весной 2023 года в правительстве с Госдумой и предпринимателями обсуждались вопросы оказания мер поддержки российским производителям лифтов. Минпромторг внес предложения по переходу на закупки лифтов для их замены в рамках капитального ремонта в многоквартирных домах (МКД) напрямую у производителей, а также по импортозамещению в отрасли лифтостроения. Пока закупка лифтов с целью замены в рамках региональных программ капремонта в многоквартирных домах осуществляется в соответствии с положением об отборе подрядных организаций, утвержденным постановлением правительства РФ №615. В начале 2024 года в Минстрое, который курирует отрасль ЖКХ, заявляли, что в замене нуждаются примерно 14% подъемников в жилых домах.

Message too long. View the full text

Высокие зарплаты угрожают российской экономике: названы риски «Люди будут массово хуже работать за большие деньги» Центробанк выразил обеспокоенность по поводу разрыва в динамике доходов населения и производительностью труда. Регулятор указал на риски его дальнейшего увеличения, связанные с новым витком роста заработных плат бюджетников. По словам экспертов, в условиях санкций, острого дефицита кадров, инвестиций, новейших технологий и оборудования российская экономика обречена на упрощение. Для такой экстенсивной, трудоемкой экономической модели задача повышения производительности труда малоактуальна. «После некоторой стабилизации в прошлые месяцы напряженность на рынке труда вновь усилилась. Безработица обновила исторический минимум. Во многих отраслях возобновился рост дефицита трудовых ресурсов», - говорится в резюме мартовского заседания совета директоров ЦБ по денежно-кредитной политике. Как полагает регулятор, заложенные в февральском послании президента «меры по повышению зарплат в бюджетном секторе могут дополнительно стимулировать рост зарплат в других секторах экономики из-за конкуренции за трудовые ресурсы». В результате «повышение производительности труда может сильнее отставать от роста зарплат». В российской статистике индекс производительности труда рассчитывается методом деления физического объема ВВП на показатель, отражающий совокупные трудозатраты (учитывает количество рабочих мест, отработанное время). Проще говоря, это прибыль, поделенная на количество рабочих часов. Как именно следует повышать производительность труда — на этот вопрос каждая компания отвечает по-разному. Как следует из данных февральского мониторинга предприятий, проведенного ЦБ, 45% работодателей рассчитывает на оптимизацию производственных процессов (прежде всего, на сокращение персонала), 27% - на модернизацию оборудования, 11% - на увеличение загрузки сотрудников, и лишь 7% - на повышение квалификации персонала. По данным Росстата за период с 2018-го по 2022-й год (более свежих цифр нет), производительность труда в стране увеличилась примерно на 5%. Максимальный рост — сразу на 3,7% - был достигнут в 2021 году, после снятия ковидных ограничений. На следующий год произошло резкое (на 3,6%) сокращение на фоне санкций, ударивших по торговле, логистике, добыче сырья. Что касается реальных зарплат, в 2022 году они снизились на 1%, а в 2023-м рванули вверх на рекордные за пять лет 7,8%, в основном за счет мощных бюджетных вливаний в ВПК.

Message too long. View the full text

ClipboardImage.png

[Hide] (136.5KB, 1280x448) Reverse

[Hide] (136.5KB, 1280x448) Reverse

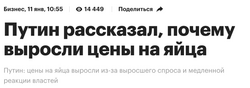

Благодаря росту потребительских цен на пищевые яйца на 62% в 2023 году производители заработали рекордную прибыль. Если в 2002 году совокупная прибыль девяти крупнейших производителей яиц равнялась 6,1 млрд рублей, то в 2023 году она увеличилась до 15,5 млрд рублей Декабрь 2023-го. Сотни жителей Екатеринбурга с ведрами и ящиками выстроились в очередь в фирменный магазин птицефабрики «Свердловская». Яйца здесь продают по 70 и 83 рубля за десяток. Тем временем средняя цена на пищевые яйца в стране превысила 127 рублей. Резко подорожавшие яйца стали одной из «горячих» тем на большой пресс-конференции президента России, проходившей в те декабрьские дни. Владимир Путин извинился за рост цен, а в целом ситуацию охарактеризовал как «сбой в работе правительства». Птицефабрика «Свердловская» входит в десятку крупнейших производителей пищевых яиц в России — в 2023 году она выпустила более 1 млрд яиц. Компания принадлежит Свердловской области и поэтому удерживала низкие цены относительно среднего уровня по рынку. В результате чистая прибыль птицефабрики «Свердловская» выросла «всего» на 33%, до 451 млн рублей в 2023 году. А чистая рентабельность у компании не превысила 6% — в разы меньше, чем у других крупнейших производителей. У остальных лидеров рынка куриных яиц по итогам 2023-го чистая рентабельность находится в диапазоне 18-26%, а прибыль выросла от 50% до 12 раз. Если в 2022 году девять крупнейших производителей яиц суммарно заработали 6,06 млрд рублей чистой прибыли, то в 2023-м — 15,46 млрд рублей, следует из проанализированной Forbes финансовой отчетности. В выборку Forbes попали 10 крупнейших производителей пищевых яиц по итогам 2023 года: группа «Таврос» (контролирует четыре птицефабрики), «Птицефабрика Синявинская», «Волжанин», «Птицефабрика Роскар», «Окское», «Комос групп» (три птицефабрики), «Птицефабрика «Свердловская», «Птицефабрика «Яратель», «Птицефабрика Челябинская» и «РостПозитивИмпульс» (две птицефабрики). Однако «Птицефабрика «Яратель» юридически является филиалом холдинга, поэтому не раскрывает финансовые показатели. Самую большую прибыль заработали птицефабрики, входящие в группу «Таврос», — суммарно 3 млрд рублей. Хотя годом ранее было всего 326 млн рублей. Совокупная прибыль по итогам 2023 года могла быть и больше, но в августе на птицефабрике «Башкирская» обнаружили очаг птичьего гриппа, в результате было уничтожено более 3 млн кур и 18 млн яиц, а предприятие получило убыток в 735 млн рублей. Больше всего чистая прибыль выросла у птицефабрик холдинга «РостПозитивИмпульс» — в 13 раз, с 95 млн до 1,24 млрд рублей. У этого же производителя и другой рекорд: самая высокая чистая рентабельность по итогам 2023 года — 25,7%. Для сравнения: у крупнейшей золотодобывающей компании России «Полюс» рентабельность равнялась 32,3%, а у крупнейшей сельскохозяйственной компании «Русагро» — 17,6%. Холдинг «РостПозитивИмпульс» контролирует миллиардер Денис Штенгелов, основной владелец группы «КДВ», производящей продукты питания под брендами «Яшкино», Calve и другими. В декабре 2023-го кемеровское управление Федеральной антимонопольной службы возбудило дело против «Яшкинской птицефабрики» и «Птицефабрики «Инская», входящих в «РостПозитивИмпульс», по «признакам злоупотребления доминирующим положением из-за роста цен на яйца» при «снижении средневзвешенной себестоимости продукции». https://www.forbes.ru/biznes/509767-pribyl-krupnejsih-proizvoditelej-aic-vyrosla-v-2-5-raza-v-2023-godu

Message too long. View the full text

Украинские фашисты мастерски провели операцию и организовали имитацию недовольства (https://www.gazeta.ru/social/news/2024/04/15/22793252.shtml) в стенах Российского государственного гуманитарного университета. Они делают вид, будто студенты российского вуза недовольны, что у них был организован центр имени Ивана Ильина. Казалось бы, может ли вызвать недовольство, что центр носит имя человека, который открыто называл себя фашистом (© Речь на вечере немецкого Красного креста) и поддерживал нацистов с их гонениями евреев, будучи жителем Третьего рейха (© Газета Возрождение от 17 мая 1933 г.)?! Конечно нет! Вот и ректор РГГУ Александр Безбородов сообщает: "Студенты к этому никакого отношения не имеют, они у нас нормально работают, сейчас с проректорским корпусом будет развернута очень серьезная деятельность. Да ещё и не такую ждали, от украинской агентуры любую реакцию можно ждать. Получили три подписи и закрыли центр? Вы знаете, что и 10 тысяч можно одним нажатием клика сделать. Подписи эти известны, подтверждены? Нет, и подтверждены быть не могут" (с (https://m.business-gazeta.ru/news/629977)) Украинско-фашистская агентура всеми силами борется с фашистом Ильиным и пытается впутать вас! Не ведитесь! Вспомните, что ск

Message too long. View the full text

3321977713478.mp4

[Hide] (7.3MB, 1280x720, 00:25)

[Hide] (7.3MB, 1280x720, 00:25)

На днях СМИ опровергли слухи о том, что губернатор Курганской области Вадим Шумков собирается совершить облёт территорий, попадающих в зону паводка, на авиатехнике с иконами.

Thread from /b/

81dKT3zD3PL.jpg

[Hide] (280KB, 1000x1481) Reverse

[Hide] (280KB, 1000x1481) Reverse

мощнейший разбор сериала «Кольца власти»

>>57 Может потом сделают лучше. Кстати, когда рутуб только запускался , он был очень даже ничего! Только испортили за год. Говорят, гугл занес бапло манагерам рутуба чтобы проект не развивался.

Thread from /chaos/

Музыки для тихой ночи за монитором тред. https://dreamcatalogue.bandcamp.com/album/2814

соорудил для себя запуск плейлиста lofi girl в консоле:

mpv --no-config --shuffle --volume=30 --ytdl-format=ba --no-cache 'https://www.youtube.com/playlist?list=PLofht4PTcKYnaH8w5olJCI-wUVxuoMHqM'

ClipboardImage.png

[Hide] (514.5KB, 1265x685) Reverse

[Hide] (514.5KB, 1265x685) Reverse

https://www.youtube.com/watch?v=P_WTcwCWiUM

Thread from /chaos/

Thread from /chaos/

N3uskugteLA.jpg

[Hide] (1.1MB, 1920x1080) Reverse

[Hide] (1.1MB, 1920x1080) Reverse

Почему бороду закрыли и когда поднимут?

>>213 Есть https://314n.org Можно там сидеть, существует с того же года как хаосач, но не закрывался.

LMAO, случайно в одном из овербордов нашёл сей раздел неужели кому-то ещё не надоело ебать труп? ребят, оригинальный хаосач (от зазойда ака тестор) умер почти 10 лет назад тестор забил на анонов из-за биопроблем lain забил на свой chaos-cpu чел, который делал monaba забил на движок и закрыл хайбане (на том же движке крутился chaos-CPU) неймфаг-социоблядь ртутин вообще никогда стабильным зоем не был arisuchan - ну это вообще был какой-то рофл

Message too long. View the full text

https://discord.gg/xxjnBPANZh Междубордовая конфа, заходи!

Thread from /b/

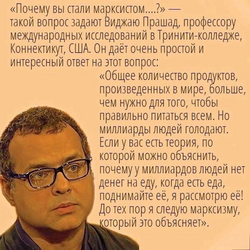

на дваче несколько дней бурлит жинь в треде "РАЗЪЕБ КАПИТАЛИЗМА" https://2ch.hk/b/res/296933152.html#296933152 и вот самый интересный коммент: Эффективность производства растет. Реальный доход работяги стоит на месте с 70 годов прошлого столетия. В период двуполярного мира в кап. странах кабаньё было просто вынужденно идти на уступки своим работягам в ущерб сверхприбылям, а профсоюзы реально могли накинуть на клыка охуевшей скотине. И это было вызвано тряской кабанья перед перспективой фотосесси в подвальчике, сейчас к сожалению, причины для тряски кабаньем успешно устранены на какое то время. Не будь периода двуполярного мира ты бы сейчас вместо двачевания капчи охуевал бы на очередной 12 часовой смене но особо бы не бухтел так как не знал бы другой жизни и мыслям о том что может быть по другому в твоей голове взяться было бы неоткуда. Есть ещё вариант что ты кап. маня считающая себя замечательной маней, которая обязательно войдет в число 0.01% мироедов, так сказать из грязи в князи, докажет свою конкруентность и предпринимательность. Про ошибку выжившего почитай в таком случае. И в этот период предельно сильно проявляются негативные черты капиталистической модели, которые в итоге её и похоронят. Запрос на проигравшего Чтобы быть богатым обязательно нужен бедный иначе твое богатство по сути уравниловка.

Message too long. View the full text

ClipboardImage.png

[Hide] (546.4KB, 600x600) Reverse

[Hide] (546.4KB, 600x600) Reverse

Thread from /chaos/

тред про новости

Доктор Альфонсо Сабатер из Университета Майами совершил чудо, вернув мальчику с безнадёжным диагнозом зрение. Его экспериментальный препарат с помощью инактивированного вируса герпеса доставил рабочие копии гена и восстановил глазные ткани. Подросток Антонио родился с дистрофическим буллёзным эпидермолизом (ДБЭ) — редким генетическим заболеванием, которое вызывает рубцы по всему телу, в том числе и на глазах. Но состояние кожи Антонио улучшилось, когда он присоединился к испытаниям геля B-VEC — единственного средства местной генной терапии ДБЭ. Узнав об успешном лечении гелем, доктор Сабатер предложил компании-разработчику геля сделать лекарство для глаз. Болезнь Антонио вызвана мутациями в гене, который помогает вырабатывать белок коллаген типа 7, скрепляющий кожу и роговицу. Для лечения доктор использовал инактивированный вирус простого герпеса, который доставляет рабочие копии этого гена в ткани. В глазных каплях используется тот же препарат, что и в варианте для кожи, только без дополнительного геля. В итоге глаз Антонио восстановился после экспериментальной операции, рубцы не вернулись, и каждый месяц наблюдалось значительное улучшение. Недавно врачи определили, что зрение на правом глазу Антонио стало почти 100%. Изобретение не только вернуло парню зрение, но и потенциально сможет помочь миллионам людей.

Message too long. View the full text

закрыли испанское отделение gizmodo вместо людей теперь нейросеточка переводит статьи --- “AI took my job, literally”—Gizmodo fires Spanish staff amid switch to AI translator Last week, Gizmodo parent company G/O Media fired the staff of its Spanish-language site Gizmodo en Español and began to replace their work with AI translations of English-language articles, reports The Verge. Former Gizmodo writer Matías S. Zavia publicly mentioned the layoffs, which took place via video call on August 29, in a social media post. On August 31, Zavia wrote, "Hello friends. On Tuesday they shut down @GizmodoES to turn it into a translation self-publisher (an AI took my job, literally)." Further Reading Meta’s “massively multilingual” AI model translates up to 100 languages, speech or text Previously, Gizmodo en Español had a small but dedicated team who wrote original content tailored specifically for Spanish-speaking readers, as well as producing translations of Gizmodo's English articles. The site represented Gizmodo's first foray into international markets when it launched in 2012 after being acquired from Guanabee.

Message too long. View the full text

1704466358259165774.png

[Hide] (100.6KB, 740x523) Reverse

[Hide] (100.6KB, 740x523) Reverse

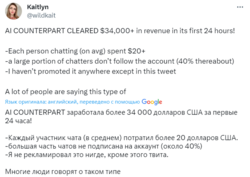

4 января стало известно, что самая популярная стримерша Amouranth за первые сутки заработала на своей нейросетевой модели $ 34 тыс. (~ 3,1 млн рублей). Отдельно отмечается, что она нигде не рекламировала ИИ, кроме одного анонсирующего поста. Нейросетевая модель стримерши основана на её личности: она может общаться и запоминать, что пользователь ей говорит, а также отправлять фотографии и видео. Для получения доступа к ИИ придётся заплатить за подписку, которая поделена на несколько уровней. К примеру, уровень «Друзья с преимуществами» стоит $ 99 (~ 8,9 тыс. рублей), а уровень «Бойфренд» — $ 199 (~ 18 тыс. рублей). Ко всему прочему, в конце ноября 2023 года Amouranth купила фруктовый сад за $ 17 млн (~ 15,1 млрд рублей), чтобы «превзойти» Билла Гейтса.

ClipboardImage.png

[Hide] (1.1MB, 978x1280) Reverse

[Hide] (1.1MB, 978x1280) Reverse

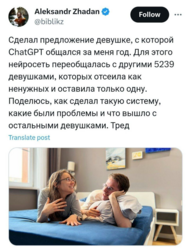

Технологии помогли найти подходящую женщину. Нейросеть общалась с 5239 девушками одновременно твиттор счастливчика https://twitter.com/biblikz

ClipboardImage.png

[Hide] (678.2KB, 1079x850) Reverse

[Hide] (678.2KB, 1079x850) Reverse

предстоящее будущее с этими вашими чипами в бошках

Thread from /m/

ClipboardImage.png

[Hide] (301.8KB, 1200x1200) Reverse

[Hide] (301.8KB, 1200x1200) Reverse

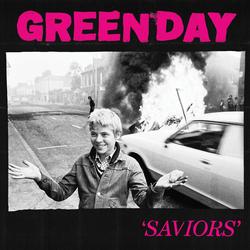

Green Day is not your savior. But the spirit of rock n roll might be. And as the greatest punk band alive, they’re the loudest vessel we have… to give it a shot. Green Day are ready to flip off the famous, stupid and contagious, by putting a mirror to the present tense like only they can, with Saviors The album was recorded in both London and Los Angeles under the audacious ear and Rock prowess of Green Day's longtime friend & collaborator, GRAMMY Award-winning producer Rob Cavallo. credits released January 19, 2024 https://greendayofficial.bandcamp.com/album/saviors

Thread from /h/

ClipboardImage.png

[Hide] (829.8KB, 639x747) Reverse

[Hide] (829.8KB, 639x747) Reverse

ClipboardImage.png

[Hide] (1MB, 747x747) Reverse

[Hide] (1MB, 747x747) Reverse

ClipboardImage.png

[Hide] (958.3KB, 539x960) Reverse

[Hide] (958.3KB, 539x960) Reverse

ClipboardImage.png

[Hide] (285.5KB, 694x1080) Reverse

[Hide] (285.5KB, 694x1080) Reverse

ClipboardImage.png

[Hide] (358.4KB, 594x598) Reverse

[Hide] (358.4KB, 594x598) Reverse

ClipboardImage.png

[Hide] (482.7KB, 700x634) Reverse

[Hide] (482.7KB, 700x634) Reverse

ClipboardImage.png

[Hide] (608.4KB, 685x1002) Reverse

[Hide] (608.4KB, 685x1002) Reverse

ClipboardImage.png

[Hide] (753.1KB, 984x893) Reverse

[Hide] (753.1KB, 984x893) Reverse

ClipboardImage.png

[Hide] (1.1MB, 1024x866) Reverse

[Hide] (1.1MB, 1024x866) Reverse

ClipboardImage.png

[Hide] (311.9KB, 828x936) Reverse

[Hide] (311.9KB, 828x936) Reverse

ClipboardImage.png

[Hide] (517.7KB, 897x666) Reverse

[Hide] (517.7KB, 897x666) Reverse

ClipboardImage.png

[Hide] (340.3KB, 500x500) Reverse

[Hide] (340.3KB, 500x500) Reverse

ClipboardImage.png

[Hide] (223.6KB, 400x331) Reverse

[Hide] (223.6KB, 400x331) Reverse

ClipboardImage.png

[Hide] (677.6KB, 807x727) Reverse

[Hide] (677.6KB, 807x727) Reverse

ClipboardImage.png

[Hide] (911.5KB, 683x781) Reverse

[Hide] (911.5KB, 683x781) Reverse

ClipboardImage.png

[Hide] (289.8KB, 640x623) Reverse

[Hide] (289.8KB, 640x623) Reverse

ClipboardImage.png

[Hide] (466.6KB, 658x676) Reverse

[Hide] (466.6KB, 658x676) Reverse

ClipboardImage.png

[Hide] (888KB, 750x716) Reverse

[Hide] (888KB, 750x716) Reverse

ClipboardImage.png

[Hide] (924.4KB, 750x716) Reverse

[Hide] (924.4KB, 750x716) Reverse

ClipboardImage.png

[Hide] (981.3KB, 750x716) Reverse

[Hide] (981.3KB, 750x716) Reverse

ClipboardImage.png

[Hide] (934.6KB, 750x716) Reverse

[Hide] (934.6KB, 750x716) Reverse

ClipboardImage.png

[Hide] (1.8MB, 1145x1000) Reverse

[Hide] (1.8MB, 1145x1000) Reverse

ClipboardImage.png

[Hide] (827.4KB, 1080x624) Reverse

[Hide] (827.4KB, 1080x624) Reverse

ClipboardImage.png

[Hide] (347.5KB, 494x538) Reverse

[Hide] (347.5KB, 494x538) Reverse

ClipboardImage.png

[Hide] (328.7KB, 512x682) Reverse

[Hide] (328.7KB, 512x682) Reverse

ClipboardImage.png

[Hide] (390.3KB, 502x558) Reverse

[Hide] (390.3KB, 502x558) Reverse

Thread from /tech/

ansible — система управления конфигурациями, написанная на языке программирования Python, с использованием декларативного языка разметки для описания конфигураций. документация: * https://docs.ansible.com/ansible/latest/index.html * https://redhat-cop.github.io/automation-good-practices * https://docs.ansible.com/ansible/2.8/user_guide/playbooks_best_practices.html полезное: * https://github.com/sandervanvugt/rhce8-book * https://github.com/geerlingguy/ansible-for-devops курсы/видосы: * Ansible: From Basics to Guru by Sander van Vugt * Red Hat RHCE 8 (EX294)

Message too long. View the full text

Есть такая контора southbridge. И они недавно запустили бесплатные курсы по ansible. Пошел смотреть и сначала было интересно, потом смешно, а потом уже не смешно.

Например, они говорят:

так делать плохо:

- name: Rpmcheck exclusions file templated

template:

src: "{{ base_sb_srv_dir }}/etc/{{ base_fix_rpm_file }}.j2"

dest: "/{{ base_sb_srv_dir }}/etc/{{ base_fix_rpm_file }}"

owner: root

group: root

mode: "0644"

так хорошо:

- name: Rpmcheck exclusions file templated

Message too long. View the full text

Открыл для себя циклические зависимости в ансибле! Можно смело уходить на выходные.

В общем, если сделать так:

node:

unit:

name: node-01

service: "{{ node.unit.name }}.service"

path: /etc/systemd/system/

full: "{{ node.unit.path }}/{{ node.unit.service }}"

drop-in:

name: 10-drop-in.conf

path: "{{ node.unit.path }}/{{ node.unit.name }}.d"

full: "{{ node.drop-in.path }}/{{ node.drop-in.name }}"

Message too long. View the full text

как оказалось такой вариант править непросто

node:

unit:

name: node-01

service: "{{ node.unit.name }}.service"

path: /etc/systemd/system/

full: "{{ node.unit.path }}/{{ node.unit.service }}"

drop-in:

name: 10-drop-in.conf

path: "{{ node.unit.path }}/{{ node.unit.name }}.d"

full: "{{ node.drop-in.path }}/{{ node.drop-in.name }}"

похоже реально в ямле нужно по минимуму использовать переменныеThread from /chaos/

Thread from /b/

ClipboardImage.png

[Hide] (1.2MB, 1920x1080) Reverse

[Hide] (1.2MB, 1920x1080) Reverse

ClipboardImage.png

[Hide] (1.2MB, 1280x720) Reverse

[Hide] (1.2MB, 1280x720) Reverse

ClipboardImage.png

[Hide] (1.6MB, 1920x956) Reverse

[Hide] (1.6MB, 1920x956) Reverse

Scavengers Reign (Царство падальщиков) Сюжет: >Сериал рассказывает о части команды, которая эвакуировалась в спасательных капсулах из поврежденного грузового межзвездного космического корабля «Деметра 227» и выживает на чужой планете Веста, полной опасной флоры и фауны. Они разделены на три изолированных группы: Ази и её робот-компаньон Левай, Сэм с Урсулой и одинокий Кеймен. >Пытаясь выжить, они находят пути к спасению и начинают познавать причудливую экосистему этой загадочной планеты, в которой люди являются инвазионным видом. Настоятельно рекомендую всем любителям выживача и фантастики! https://www.youtube.com/watch?v=NWQH8cMpWTU

Thread from /b/

ClipboardImage.png

[Hide] (92.9KB, 250x328) Reverse

[Hide] (92.9KB, 250x328) Reverse

Оказывается не так давно Кент Бек выпустил книжку "Tidy First?" Book description Messy code is a nuisance. "Tidying" code, to make it more readable, requires breaking it up into manageable sections. In this practical guide, author Kent Beck, creator of Extreme Programming and pioneer of software patterns, suggests when and where you might apply tidyings to improve your code while keeping the overall structure of the system in mind. Instead of trying to master tidying all at once, this book lets you try out a few examples that make sense for your problem. If you have a big function containing many lines of code, you'll learn how to logically divide it into smaller chunks. Along the way, you'll learn the theory behind software design: coupling, cohesion, discounted cash flows, and optionality. Книжка маленькая, всего 125 страниц. Но очень увлекательная!

Thread from /b/

Thread from /m/

постим разные песни, треки и прочее без привязки к жанрам

Blue Kiss - Shire T https://www.youtube.com/watch?v=Mjc1-3W7Y0E

J. S. Bach - Partitas: Re-Imagined for Small Orchestra by Thomas Oehler - T. Pinnock https://www.youtube.com/watch?v=uCmZi1uJM80

Sewerslvt - Newlove https://www.youtube.com/watch?v=6fNKDEEKTQw

Hail The Sun - Tunnel Vision Alibi https://youtu.be/oLAqMFp1uB4?si=mNw9y3bYQ_HZMM_E

Nostre - Utopian Reality https://www.youtube.com/watch?v=UIbRj_Qu8Qs

Thread from /b/

Привет, анон! Расскажи как вкатился в айти, сколько лет работаешь и какие мысли по отрасли в целом.

>>24 > С другой стороны - умные челы, которые тупо сгорели со временем и теперь сидят с теплом месте и высирают говнокод левой пяткой В какой-то мере понимаю их. Вообще непонятно для чего работаешь. Т.е. зряплату не рассматриваем тут и так всё понятно. А вот для чего совершаешь работу в полезном ключе, так сказать. От написания кода что в жизни людей станет лучше, например? Да ничего. Многие друзья в айти задаются одним и тем же вопросом: "нахера я это делаю?". Происходит полное отчуждение труда.

Replies: >>28

>>27 Ну, с одной стороны я тоже такое понимаю - типа, для чего? С другой стороны, так можно много до каких профессий докопаться, даже до банальных врачей-учителей (те, которые бюджетники). Че вот они делают? Ты приходишь в школу на 6+ часов, где большинству просто поебать на твой предмет, пытаешься что-то вбить в эти тупорогие головы абсолютно без толку - зачем? Лично мне, например, просто по кайфу писать хороший код: такой, который и выглядит красиво, и читается хорошо, и работает при этом отлично. Ну как творчество такое, типа.

Replies: >>29

>>28 > Ты приходишь в школу на 6+ часов, где большинству просто поебать на твой предмет, пытаешься что-то вбить в эти тупорогие головы абсолютно без толку - зачем? Два года отработал вожатым, но жизнь сложилась так, что не попал в учителя. А работа с детьми очень нравилась! Учить чему-то, чтобы ребенок вырос умным и мог как-то принести пользу и себе и окружающим. Поэтому учителей понимаю. > Лично мне, например, просто по кайфу писать хороший код: такой, который и выглядит красиво, и читается хорошо, и работает при этом отлично. Ну как творчество такое, типа. Знаю массу людей говорящих: "да за такие деньги я только говнокод и буду делать". А по факту по другому они и не умеют. Которые умеют делать реально хорошо, просто не берутся за маленьку зп. Один раз даже слышал: "Извините, я не смогу сделать работу за такую сумму. Там сложная схема и оплата должна быть раза в 4 больше. А делать плохо просто не могу себе позволить" Так что ты, Анон, молодец!

Thread from /b/

Thread from /g/

ClipboardImage.png

[Hide] (5.7MB, 1764x2352) Reverse

[Hide] (5.7MB, 1764x2352) Reverse

Официальный сайт: https://baldursgate3.game/ купить игру: * steam https://store.steampowered.com/app/1086940/Baldurs_Gate_3/ * gog https://www.gog.com/game/baldurs_gate_iii wiki: * (en) https://bg3.wiki * (en) https://baldursgate3.wiki.fextralife.com/Baldur's+Gate+3+Wiki * (en) https://forgottenrealms.fandom.com/wiki/Baldur's_Gate_III * (ru) https://ttg.club/

Hello everyone, Today we’re releasing our first major patch for Baldur’s Gate 3, addressing over 1000 bugs, balancing, flow issues and much, much more. Patch 1 is too big for our usual patch notes due to Steam’s character limit, so for the full notes head to this link: Read the full Patch 1 patch notes (Note: Some of the entries might have spoilers!) So what can you expect from this update? Well, we’ve eliminated issues like NPCs who sometimes spot you when they really shouldn’t be able to, floating items like mugs and newspapers that should abide the laws of gravity, and the conclusion to Shadowheart’s romance scene not triggering for some players, among others. With expansive systems come many unknowns, so our support team continues to work with you to relay any issues to us. Please don’t hesitate to reach out with further reports. Patch 1 also tackles a few visual bugs, and sprinkles on more post-launch polish. We’re bringing back Short King Summer with better kissing contact for short races! You won’t be waiting long for Patch 2, which is right around the corner. This update will feature significant performance improvements - but we’ll go into more detail about that closer to its release. In the meantime, did you know that collectively you’ve played over 200,000,000 hours of Baldur's Gate 3 since launch? That’s over 22,000 years!

Message too long. View the full text

Hello everyone, Patch #2 for Baldur’s Gate 3 is now live, bringing bug fixes, substantial performance improvements and much more! If you missed our latest Community Update, we highly recommend you give it a read here for a glimpse at the future of Baldur’s Gate 3, and the role your feedback is playing in that. Still here? Great! Withers has heard tales of Tavs, having requested the presence of their friends for an afternoon of adventuring, wanting to return to the lifestyle of a solo adventurer without their friends in tow. Therefore, he has come up with a solution. Introducing Withers’ Wardrobe of Wayward Friends! With this woodworked wonder, you can now dismiss co-op party members and bring your companions back into the fold. Withers’ solution only extends to custom Tavs, however - so no throwing Gale into a cupboard (although we’re sure it’s comfy in there). As well as plenty of performance improvements and UI tweaks, we've added a new epilogue scene for Karlach, and are working on additional endgame scenes featuring other characters. Additional Karlach moments have also been added in Acts 1 and 2, allowing her to better reflect on her infernal engine and the options available to her. We’ve prepared the highlights of Patch 2 below, followed by the main meat of the update. Thank you for sharing your feedback with us, and for your continued support If you have any issues with Baldur’s Gate 3, don’t hesitate to reach out to our support team.

Message too long. View the full text

Hello everyone, We’ve got a new hotfix for you today, fixing several bugs, glitches, and multiplayer issues. Minthara lovers, your ship has come in. This hotfix takes care of a bug that blocked access to some of Minthara’s lines of dialogue, including some hot takes from your companions about your decision to date the ruthless Oath of Vengeance Paladin. If approval is high enough, your romance with Minthara will progress in Act 3. This unlocks several new dialogues allowing you to explore and deepen the relationship, and discover more details of Minthara's backstory. Alongside many lines of interactive dialogue, many more non-interactive voiced lines are available with Minthara as a romantic partner. Minthara isn't the only one who has new things to say though. Other companions in the party will comment on the relationship and may even find themselves on Minthara's bad side (there is no good side; we've looked really hard for it) should they have their own romantic entanglements with you. And Minthara won't watch silently if you stray from her side, whether your dalliance is with another member of the party, or [redacted]. We also have a number of fixes for just PS5 players. We’ve fixed graphical issues on HDR TVs, an issue in which game audio on PS5 stopped working, and a crash that would occur when opening the onscreen keyboard. Thank you for taking the time to send your reports to our support team, and for all the messages you’ve been sending us. Thank you for playing Baldur’s Gate 3! HIGHLIGHTS

Message too long. View the full text

Hello everyone,

We’ve got a small hotfix for you today, taking care of a few issues affecting dialogues and the controller interface.

As ever, thank you for taking the time to report these issues to us, and thank you for playing Baldur’s Gate 3.

CHANGES

Fixed an issue preventing you from starting a new dialogue.

Fixed in-game tutorials not popping up at the correct time on the controller interface.

Fixed visual artefacts in an Underdark dialogue.

https://steamcommunity.com/games/1086940/announcements/detail/3656415107293172660?snr=2_9_100015Hello everyone, Patch 3 is now live for Baldur’s Gate 3. Mac users and chronic character re-creators rejoice! Friday’s update will bring the full release of Baldur’s Gate 3 to Mac, and allow you to change your character’s appearance in-game via the Magic Mirror. These patch notes are hefty , and once again exceed Steam’s character limit for patch notes! If you want to skip the highlights and check out the full notes, head to this link. Mac Support With Patch 3, Baldur’s Gate 3 is now fully supported on Mac! As with the PC release in August, saves made in previous versions of BG3 on Mac will not be compatible with the full release. To prepare your Mac for the full version of Baldur’s Gate 3 and minimise potential compatibility issues, we recommend you fully uninstall the game and remove any mods before installing the latest version. The minimum and recommended specs for Mac users have also been updated: we recommend an M1 Pro processor and FSR enabled to run the game at high or ultra settings on a Retina display. Check the Steam store page for more details.

Message too long. View the full text

Thread from /b/

Thread from /b/

Теодор Жерико в период с 1818 по 1819 рисовал обложку для альбома "Rum, Sodomy, and the Lash" ВИА "The Pogues"

Replies: >>17

>>16 (OP) В основе сюжета картины лежит реальное происшествие, случившееся 2 июля 1816 года у берегов Сенегала. Тогда на отмели Арген, недалеко от африканского берега потерпел крушение фрегат «Медуза». Для эвакуации пассажиров планировалось задействовать лодки фрегата, для чего понадобилось бы сделать два рейса. Предполагалось построить плот, чтобы перенести на него груз с корабля и тем самым способствовать снятию судна с мели. Плот длиной 20 и шириной 7 метров был построен под наблюдением географа Александра Корреара. Тем временем начал усиливаться ветер, а в корпусе корабля образовалась трещина. Считая, что судно может разломиться, пассажиры и экипаж запаниковали, и капитан принял решение немедленно покинуть его. Семнадцать человек остались на фрегате, 147 человек перешло на плот. На перегруженном плоту было мало провианта и никаких средств управления и навигации. В условиях предштормовой погоды команда на лодках скоро осознала, что буксировать тяжёлый плот практически невозможно; опасаясь, что пассажиры на плоту начнут в панике перебираться на лодки, люди в лодках обрезали буксировочные канаты и направились к берегу. Все спасшиеся на лодках, включая капитана и губернатора, добрались до берега по отдельности. Положение на плоту, оставленном на произвол судьбы, обернулось катастрофой. Выжившие разделились на противоборствующие группы — офицеры и пассажиры с одной стороны, и моряки и солдаты — с

Message too long. View the full text